VPS Linux, với tính linh hoạt và khả năng tùy chỉnh cao, mang lại nhiều lợi ích nhưng cũng tiềm ẩn nhiều rủi ro về bảo mật nếu không được cấu hình đúng cách. Bài viết này sẽ hướng dẫn bạn một số bước cấu hình bảo mật cơ bản cho VPS Linux, giúp bảo vệ dữ liệu và hệ thống của bạn khỏi các mối đe dọa trực tuyến. Chúng ta sẽ cùng khám phá việc cập nhật hệ thống, quản lý người dùng và quyền truy cập, bảo mật SSH, quản lý Firewall và một số biện pháp bảo mật khác.

Hướng dẫn cấu hình bảo mật VPS Linux cơ bản

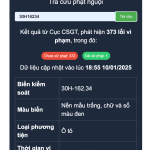

1. Cập nhật hệ thống

Việc cập nhật hệ thống là bước đầu tiên và cũng là bước quan trọng nhất trong quá trình bảo mật VPS Linux. Các bản cập nhật thường xuyên vá lỗi bảo mật, nâng cao hiệu năng và bổ sung tính năng mới. Tùy thuộc vào bản phân phối Linux bạn sử dụng, lệnh cập nhật có thể khác nhau. Tuy nhiên, hầu hết các hệ thống đều sử dụng các lệnh sau:

– `sudo apt update && sudo apt upgrade` (cho Debian/Ubuntu)

– `sudo yum update` (cho CentOS/RHEL)

– `sudo pacman -Syu` (cho Arch Linux)

Sau khi thực hiện cập nhật, khởi động lại máy chủ để các thay đổi có hiệu lực.

– `sudo reboot`

2. Quản lý người dùng và quyền truy cập

Việc tạo và quản lý người dùng một cách hợp lý là rất quan trọng. Tránh sử dụng tài khoản root để truy cập hàng ngày. Tạo một tài khoản người dùng riêng với quyền hạn hạn chế và chỉ sử dụng tài khoản root khi thật sự cần thiết. Bạn có thể sử dụng lệnh `sudo useradd` để tạo người dùng mới và `sudo usermod` để chỉnh sửa thông tin người dùng. Đừng quên đặt mật khẩu mạnh và phức tạp cho tất cả các tài khoản.

– Ví dụ: `sudo useradd -m -s /bin/bash username` (tạo người dùng username với thư mục home và shell là bash)

– Cấp quyền sudo cho người dùng: `sudo usermod -aG sudo username`

3. Bảo mật SSH

SSH là giao thức quan trọng để truy cập vào VPS của bạn. Do đó, bảo mật SSH là điều cần thiết. Bạn nên thay đổi cổng SSH mặc định (cổng 22) sang một cổng khác, ít phổ biến hơn. Điều này sẽ làm khó khăn hơn cho tin tặc quét cổng để tìm lỗ hổng bảo mật. Bạn cũng nên đặt mật khẩu mạnh và xem xét sử dụng khóa SSH để tăng cường bảo mật.

– Thay đổi cổng SSH trong file `/etc/ssh/sshd_config`: Tìm dòng `Port 22` và thay đổi thành một số cổng khác, ví dụ `Port 2222`. Sau đó khởi động lại dịch vụ SSH: `sudo systemctl restart ssh`

– Sử dụng khóa SSH: Đây là phương pháp bảo mật hơn so với sử dụng mật khẩu. Bạn có thể tạo khóa SSH bằng lệnh `ssh-keygen`.

4. Quản lý Firewall

Firewall là một thành phần quan trọng trong việc bảo vệ VPS của bạn khỏi các cuộc tấn công từ bên ngoài. Bạn nên cấu hình Firewall để chỉ cho phép truy cập vào các cổng cần thiết, chẳng hạn như cổng SSH (cổng bạn đã thay đổi ở trên), cổng HTTP (80) và HTTPS (443) nếu bạn đang chạy web server. Tùy thuộc vào hệ thống bạn đang sử dụng, bạn có thể sử dụng các công cụ như UFW (Uncomplicated Firewall) cho Ubuntu/Debian hoặc Firewalld cho CentOS/RHEL.

– Cài đặt và bật UFW (cho Ubuntu/Debian): `sudo apt install ufw && sudo ufw enable`

– Cho phép truy cập SSH trên cổng 2222 (nếu bạn đã thay đổi cổng): `sudo ufw allow 2222/tcp`

– Cho phép truy cập HTTP: `sudo ufw allow 80/tcp`

– Cho phép truy cập HTTPS: `sudo ufw allow 443/tcp`

5. Quản lý các gói phần mềm

Chỉ cài đặt các gói phần mềm cần thiết và thường xuyên kiểm tra và cập nhật các gói này. Việc cài đặt quá nhiều gói phần mềm không cần thiết có thể làm tăng nguy cơ bị tấn công bảo mật. Hãy loại bỏ các gói phần mềm không dùng đến để giảm thiểu rủi ro.

6. Quét virus và malware

Thường xuyên quét VPS của bạn để phát hiện và loại bỏ các phần mềm độc hại. Có nhiều công cụ quét virus và malware miễn phí và trả phí có sẵn. Chọn một công cụ phù hợp với hệ thống của bạn và thực hiện quét định kỳ.

7. Giám sát nhật ký hệ thống

Theo dõi nhật ký hệ thống là cách hữu hiệu để phát hiện các hoạt động bất thường. Bạn có thể sử dụng các lệnh như `tail -f /var/log/auth.log` (theo dõi nhật ký đăng nhập) hoặc các công cụ giám sát nhật ký chuyên dụng để theo dõi hoạt động của hệ thống. Phát hiện sớm các hoạt động đáng ngờ sẽ giúp bạn ngăn chặn các cuộc tấn công kịp thời.

8. Sử dụng các công cụ bảo mật khác

Ngoài các biện pháp trên, bạn có thể sử dụng các công cụ bảo mật khác như Fail2ban (chặn các địa chỉ IP cố gắng đăng nhập SSH thất bại nhiều lần), ClamAV (phát hiện virus), và các hệ thống IDS/IPS (Intrusion Detection/Prevention System) để tăng cường bảo mật cho VPS của bạn.

9. Sao lưu dữ liệu

Thực hiện sao lưu dữ liệu định kỳ là một biện pháp phòng ngừa quan trọng. Trong trường hợp VPS của bạn bị tấn công hoặc gặp sự cố, bạn có thể khôi phục dữ liệu từ bản sao lưu. Chọn một phương pháp sao lưu phù hợp với nhu cầu của bạn và thực hiện sao lưu thường xuyên.

10. Sử dụng mật khẩu mạnh và quản lý mật khẩu

Sử dụng mật khẩu mạnh, duy nhất cho mỗi tài khoản là điều cần thiết. Tránh sử dụng mật khẩu dễ đoán và thay đổi mật khẩu định kỳ. Có thể sử dụng trình quản lý mật khẩu để lưu trữ và quản lý mật khẩu một cách an toàn.

Việc bảo mật VPS Linux là một quá trình liên tục. Bạn cần thường xuyên cập nhật kiến thức và áp dụng các biện pháp bảo mật mới để bảo vệ hệ thống của mình khỏi các mối đe dọa ngày càng tinh vi. Hãy nhớ rằng, không có hệ thống nào là hoàn toàn an toàn, nhưng việc áp dụng các biện pháp bảo mật đúng cách sẽ giảm thiểu đáng kể rủi ro.

Bạn có hài lòng với nội dung và thông tin trên trang này không?

![[Bình Long, Đồng Nai] Khóa học dựng Web Wordpress 1:1 cầm tay chỉ việc 7 [Bình Long, Đồng Nai] Khóa học dựng Web 1:1 cầm tay chỉ việc](https://tinhcau.com/wp-content/uploads/2025/09/khoa-hoc-viec-150x150.png)

Đang xử lý...

Đang xử lý...

Telegram Tư Vấn Web

Telegram Tư Vấn Web  Telegram Khuyến Mãi

Telegram Khuyến Mãi  Hotline Kỹ thuật

Hotline Kỹ thuật  Tải báo giá tự động

Tải báo giá tự động